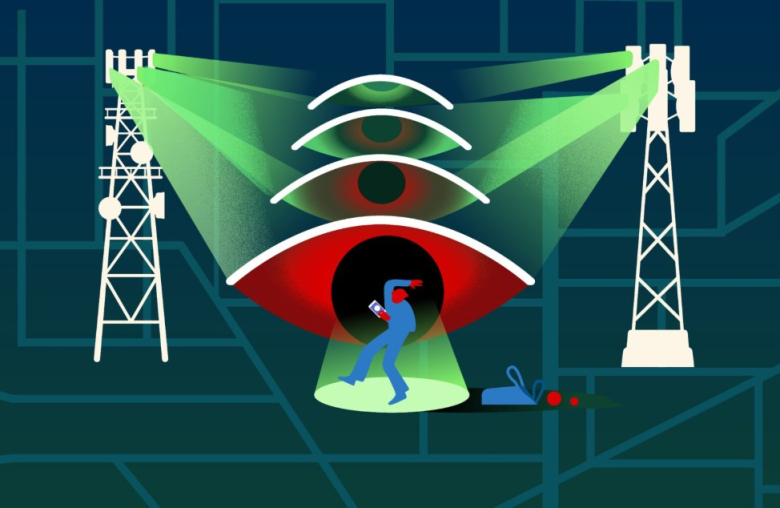

Истражувачите од Ситизен Лаб издвојуваат две одделни операции за следење, управувани од комерцијални фирми кои на влади ширум светот им продаваат технологии за надзор. Евидентирани се повеќе од 500 обиди за следење на локации во Тајланд, Јужна Африка, Норвешка, Бангладеш, Малезија и уште неколку африкански земји.

Секоја мобилна мрежа има единствена адреса - слична на веб-страница - која другите телекомуникациски компании ја користат за насочување на повици и сообраќај на податоци.

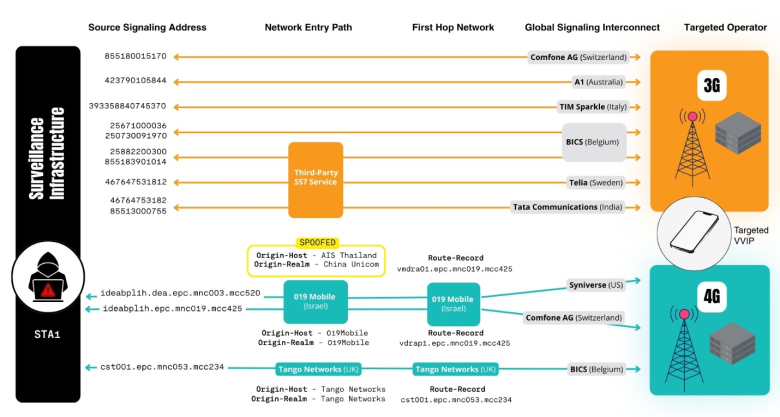

Адресите на израелскиот виртуелен мобилен оператор „019Mobile“ биле користени за барања за следење на локации преку Partner Communications - на чија инфраструктура се потпира „019“, и преку Exelera Telecom, која обезбедува комуникации преку меѓународен подводен фибер-оптички кабел.

Меѓу осомничените шпиони што ја користеле шемата е Cognyte, израелско-американска компанија која обезбедува услуги за владини клиенти. Таа им продава алатки за следење SkyLock, кој го користи стариот систем за роаминг за да лоцира уреди насекаде во светот. SkyLock им бил продаден на оператори во Демократска Република Конго, Тајланд, Малезија, Индонезија и Виетнам, каде што подоцна биле откриени операции за следење корисници.

Во другата пософистицирана операција биле вклучени швајцарскиот телеком Fink Telecom Services и израелската компанија Рејзон, која развива и продава технологии за сајбер разузнавање на владини агенции.

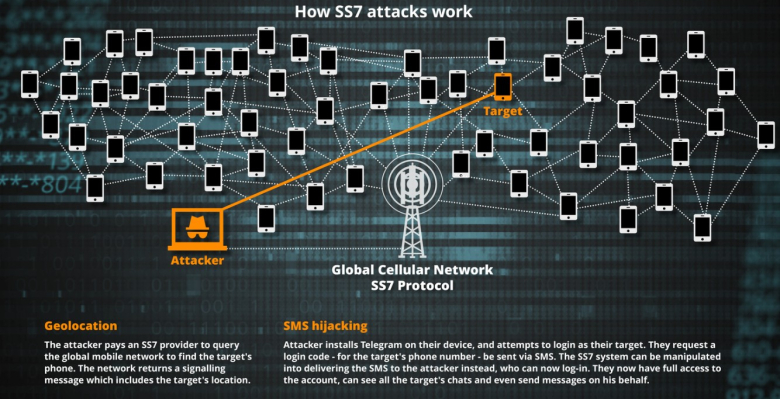

Рејзон добил право да се претставува како мобилен оператор и да се поврзува со постари мобилни мрежи за да ги следи корисниците ширум светот преку постариот протокол за телекомуникациска сигнализација SS7, оригинално дизајниран да насочува повици и текстуални пораки, да овозможува меѓународен роаминг и да поврзува различни мобилни оператори.

Напаѓачот, на пример, може да му плати на SS7 провајдер да ја праша глобалната мобилна мрежа за да го пронајде телефонот на целниот корисник. Мрежата враќа сигнална порака што ја вклучува локацијата на целта.

Друга опција за напаѓачот е да инсталира Телеграм на својот уред и да се обиде да се најави во име на својата цел. Кодот за влез треба да се испрати преку СМС до телефонот на жртвата, но со манипулација на системот SS7, му се испраќа СМС на напаѓачот. Така тој добива можност да се логира и има целосен пристап до сметката на корисникот, може да ги види сите негови разговори, па дури и да испраќа пораки во негово име.

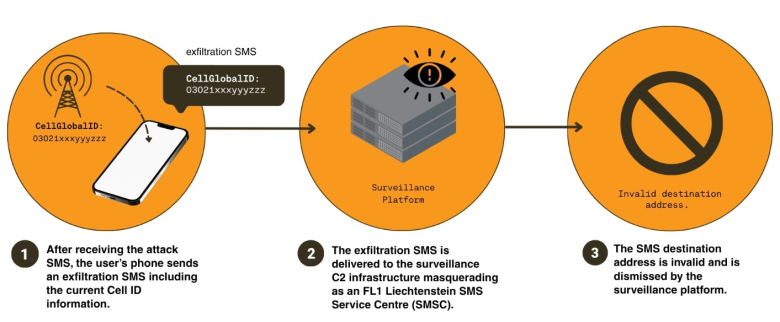

Еден метод вклучува техника што ги експлоатира ранливостите во SIM-картичките. До нив се испраќа скриена текстуална команда што ги поттикнува да ја откриваат локацијата на уредот без знаење на корисникот и без видлива трага на апаратот. Ситизен Лаб идентификувал повеќе од 15.700 такви обиди за следење од крајот на 2022 година.